2017 yılında keşfedilen ve nispeten yeni bir tehdit olan Muddy Water, ilk olarak Irak ve Suudi Arabistan’daki kamu kurumlarına saldırırken tespit edilmişti.

2018 yılı Mayıs ve Haziran aylarında etkinliği doruğa çıkan tehdidin etkisi halen sürüyor.

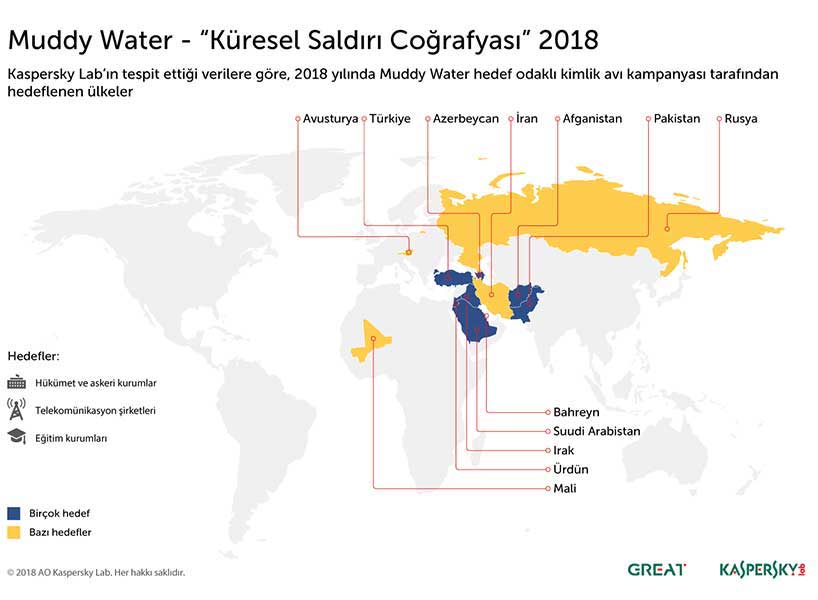

İlk kez 2017 yılında Irak ve Suudi Arabistan’da görülen Muddy Water aktivitesini takip eden Kaspersky Lab araştırmacıları, söz konusu tehdidin Ürdün, Türkiye, Azerbaycan, Pakistan ve Afganistan’daki kamu kurumlarını da tehdit ettiğini ortaya çıkardı. Yayılmak için yüksek düzeyde özelleştirilmiş oltalama mesajlarını kullanan Muddy Water, içine özel makrolar yerleştirilmiş ofis dosyalarını kullanıyor.

Oltalama mesajlarının içeriği özellikle kamu ve askeri kurumların, telekom şirketlerinin ve eğitim kurumlarının hedeflendiğini gösteriyor. Söz konusu e-posta mesajları MS Office 97-2003 dosyalarını ekinde barındırıyor ve kullanıcıları makroları aktif hale getirmeye zorluyor. Hemen arkasından bulaşma gerçekleşiyor. Saldırganların kullandıkları PowerShell, VBS, VBA, Python ve C# scriptleri, RAT (Remote Access Trojans – Uzaktan Erişimli Truva Atı) ve diğer araçlara dair analizler sürüyor.

Enfeksiyon gerçekleştiğinde zararlı yazılım, beraberindeki listede yer alan internet adreslerinden birini seçerek komuta merkeziyle iletişime geçiyor. Sistemde güvenlik yazılımı olduğunu algılarsa bir dizi script çalıştırıyor ve son bir PowerShell paketiyle sistemde suistimale açık bir arka kapı bırakıyor. Gerçek MS dosyaları kullanması nedeniyle kara listelerden kolayca sıyrılan tehdit, beraberindeki PowerShell koduyla makro uyarılarını ve korumalı görünüm seçeneklerini devre dışı bırakabiliyor. Böylece takip eden saldırılara karşı sistemi korumasız hale getiriyor.

Tehdidin şimdiye dek tespit edilen hedefleri arasında Türkiye, Ürdün, Azerbaycan, Irak, Suudi Arabistan, Mali, Avusturya, Rusya, İran ve Bahreyn yer alıyor.

Muddy Water operasyonunun arkasında kim olduğu net olmamakla birlikte, kullanılan saldırı teknikleri jeopolitik bir amaç için saldırıların gerçekleştirildiğine dair ipuçları veriyor. Yine kullanılan kodlar araştırmacıları yanıltmayı hedefleyen unsurlar barındırıyor. Örneğin kodlarda Çince yazılar, Leo, PooPak, Vendetta ve Turk gibi isimler geçiyor.

Kaspersky Lab GReAT Takımı Kıdemli Güvenlik Araştırmacısı Amin Hasbini, keşfedilen bulgulara dair bu bilgileri paylaşıyor:

“Geçtiğimiz yıl Muddy Water grubunun pek çok saldırıya imza attığını ve tekniklerini sürekli geliştirdiklerini gördük. Grup çağdaş güvenlik önlemlerini atlatmak için aktif bir geliştirici takımına sahip. Bu da yakın zamanda tehdidin daha ciddi boyutlara ulaşabileceğini gösteriyor. Bu nedenle konuya dair ilk bulgularımızı kamuoyuyla bir an önce paylaşmak istedik. Grubun ellerindeki araçları, stratejilerini ve olası hatalarını ortaya koymak için gözlemlerimize devam edeceğiz.”

Kaspersky Lab, Muddy Water ve benzer tehditlere karşı korunmak için şu önlemlerin alınmasını öneriyor:

- Hedefli tehditlerin algılanması, önlenmesi ve araştırılmasına yardımcı olacak kapsamlı süreçleri devreye alın. Hedefli saldırılara karşı etkili güvenlik çözümleri ve personel eğitimi de bunun bir parçası olsun.

- Güvenlik ekibinizin en son tehdit verilerine düzenli olarak ulaşmasını sağlayın. Böylece YARA kurallarını uygulayabilir ve saldırıya dair izleri daha kolay tespit edebilirler.

- Kurumsal nitelikte yama yönetim sürecini devreye sokun.

- Tüm sistem yapılandırmalarını iki kez kontrol edin ve en iyi korunma yollarını süreçlerinizin parçası haline getirin.

- Ekibinizi şüpheli e-posta mesajlarını tespit etme konusunda eğitin ve böyle bir durumda ne yapmaları gerektiğine dair bilgilendirin.